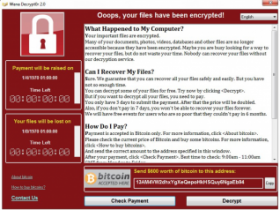

Începând de Vineri 12 Mai 2017, numeroase organizaţii din întreaga lume au fost afectate de o nouă variantă de ransomware, care poartă denumirea de ‘WannaCry’. Rapoartele preliminare atestă faptul că printre victime se află companii-gigant precum FedEx, operatorul de comunicaţii Telefonica din Spania, sau chiar sistemul de sănătate din Marea Britanie (National Health Service).

Începând de Vineri 12 Mai 2017, numeroase organizaţii din întreaga lume au fost afectate de o nouă variantă de ransomware, care poartă denumirea de ‘WannaCry’. Rapoartele preliminare atestă faptul că printre victime se află companii-gigant precum FedEx, operatorul de comunicaţii Telefonica din Spania, sau chiar sistemul de sănătate din Marea Britanie (National Health Service).

Spre deosebire de alte campanii ransomware din trecut, cea de faţă dispune şi de capabilităţi de răspândire în reţea (lateral movement) prin exploatarea unei vulnerabilităţi a protocolului SMBv1.

Descriere:

Această ameninţare se propagă prin intermediul unor mesaje email care conţin ataşamente şi link-uri maliţioase, atacatorii utilizând tehnici de inginerie socială pentru a determina utilizatorii să acceseze resursele maliţioase.

Odată infectată o staţie de lucru dintr-o reţea, malware-ul încearcă să se răspândească în interiorul reţelei prin intermediul protocolului SMB, utilizând porturile UDP/37, UDP/138, TCP/139 şi TCP/445. Procesul de răspândire se realizează prin exploatarea unei vulnerabilităţi a protocolului SMBv1 din cadrul Windows, cunoscută ca CVE-2017-0145:

http://www.cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-0145

Microsoft a publicat încă din luna Martie 2017 o actualizare de securitate pentru rezolvarea vulnerabilităţii exploatată de acest ransomware pentru răspândire, cunoscută ca MS17-010:

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

Impact:

Următoarele sisteme de operare sunt cunoscute ca fiind pasibile de a fi afectate de această ameninţare în cazul în care nu au fost actualizate:

- Microsoft Windows Vista SP2

- Microsoft Windows Server 2008 SP2 şi R2 SP1

- Microsoft Windows 7

- Microsoft Windows 8.1

- Microsoft Windows RT 8.1

- Microsoft Windows Server 2012 şi R2

- Microsoft Windows 10

- Microsoft Windows Server 2016

- Microsoft Windows XP

- Microsoft Windows Server 2003

Măsuri de prevenire:

Organizaţiile şi utilizatorii sistemelor de operare Windows sunt sfătuiţi să întreprindă următoarele măsuri:

- Actualizarea la zi a sistemelor de operare şi aplicaţiilor, inclusiv cu patch-ul MS17-010:

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx;

- Microsoft a publicat actualizări de securitate inclusiv pentru sistemele de operare care nu mai beneficiază de suport, precum Windows XP:

https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/;

- Blocarea porturilor SMB (139, 445) în cadrul reţelei;

- Utilizarea unui antivirus actualizat cu ultimele semnături;

- Manifestarea unei atenţii sporite la deschiderea fişierelor şi link-urilor provenite din surse necunoscute/incerte, mai ales cele din mesajele email;

- Realizarea periodică a unor copii de siguranţă (backup) pentru datele importante.

Măsuri de remediere:

În eventualitatea infectării cu ransomware, CERT-RO vă recomandă să întreprindeţi de urgenţă următoarele măsuri:

- Deconectarea imediată de la reţea a sistemelor informatice afectate;

- Dezinfectaţi sistemele compromise;

- Restauraţi fişierele compromise utilizând copiile de siguranţă (backup);

- Raportaţi incidentul către CERT-RO la adresa de email alerts@cert.ro.

CERT-RO vă recomandă implementarea măsurilor cuprinse în „Ghidul privind combaterea ameninţărilor informatice de tip ransomware”, disponibil la adresa: